セキュリティ企業のG DATAが、Microsoftのデジタル署名が入った「Netfilter」というドライバーをマルウェアとして検出しました。アラートシステムにより誤検知の可能性が指摘されましたが、検証により陽性(実際にマルウェア)であることがわかったため、Microsoftが調査に乗り出しています。

Investigating and Mitigating Malicious Drivers – Microsoft Security Response Center

https://msrc-blog.microsoft.com/2021/06/25/investigating-and-mitigating-malicious-drivers/

Microsoft signed a malicious Netfilter rootkit | G DATA

https://www.gdatasoftware.com/blog/microsoft-signed-a-malicious-netfilter-rootkit

Microsoft admits to signing rootkit malware in supply-chain fiasco

https://www.bleepingcomputer.com/news/security/microsoft-admits-to-signing-rootkit-malware-in-supply-chain-fiasco/

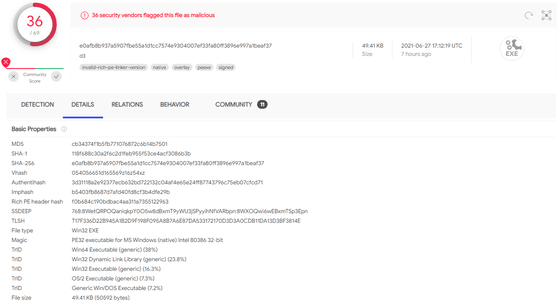

複数のアンチウイルスソフトによる検査結果を公表している「Virustotal」では、当該ファイルは69件中36件のセキュリティベンダーにより「悪意があるファイル」のフラグが立てられていました。Virustotalの該当ファイルのページはすでに削除されています。

Microsoftによると、WHCP署名証明書が公開されたという証拠はなく、署名インフラに危険はないとのこと。

ニュースサイトのBleeping Computerは、Microsoftのプロセスに従って、悪意あるNetfilterドライバーを送信し、Microsoftがデジタル署名したバイナリを合法的に取得することに成功した脅威アクターに起因するものである可能性があると報じています。

署名されたバイナリは、大規模なソフトウェアサプライチェーン攻撃を行うために、高度な脅威アクターによって悪用される恐れがあります。

なお、攻撃者は主に中国のゲームセクターを標的にしており、これまでのところ、企業などに影響が出た兆候はないとのことです。

この記事のタイトルとURLをコピーする

からの記事と詳細 ( Microsoftがコード署名プロセスの弱点を突かれて誤ってルートキットに署名したことが判明 - GIGAZINE )

https://ift.tt/3dmfVW6

科学&テクノロジー

No comments:

Post a Comment